В останні місяці аналітики блокчейн-інфраструктури фіксують помітне зростання так званих атак «отруєння адрес» у мережі Ethereum. Йдеться про стару, але останнім часом різко масштабовану схему шахрайства, яка використовує особливості поведінки користувачів, інтерфейсів криптогаманців і прозорість блокчейн-транзакцій.

За даними аналітичних сервісів і блокчейн-оглядачів, після оновлення мережі, відомого як Fusaka, різко знизилася вартість проведення транзакцій. Зниження комісій зробило можливим масову розсилку так званих «пилових» переказів (dust transactions). У результаті кількість фіктивних переказів стейблкоїна Tether (USDT) зросла приблизно на 612%.

На перший погляд такі перекази можуть здаватися безневинними. Йдеться про транзакції з нульовою або майже нульовою вартістю. Однак саме вони використовуються зловмисниками як інструмент для проведення однієї з наймасовіших і найнепомітніших атак на користувачів криптовалют.

Суть схеми доволі проста, але водночас надзвичайно ефективна. Шахраї створюють криптовалютні адреси, які зовні максимально схожі на адреси, з якими користувач уже взаємодіяв. Зазвичай вони копіюють перші та останні символи адреси, оскільки саме ці фрагменти найчастіше відображаються в інтерфейсах криптогаманців і блокчейн-оглядачів.

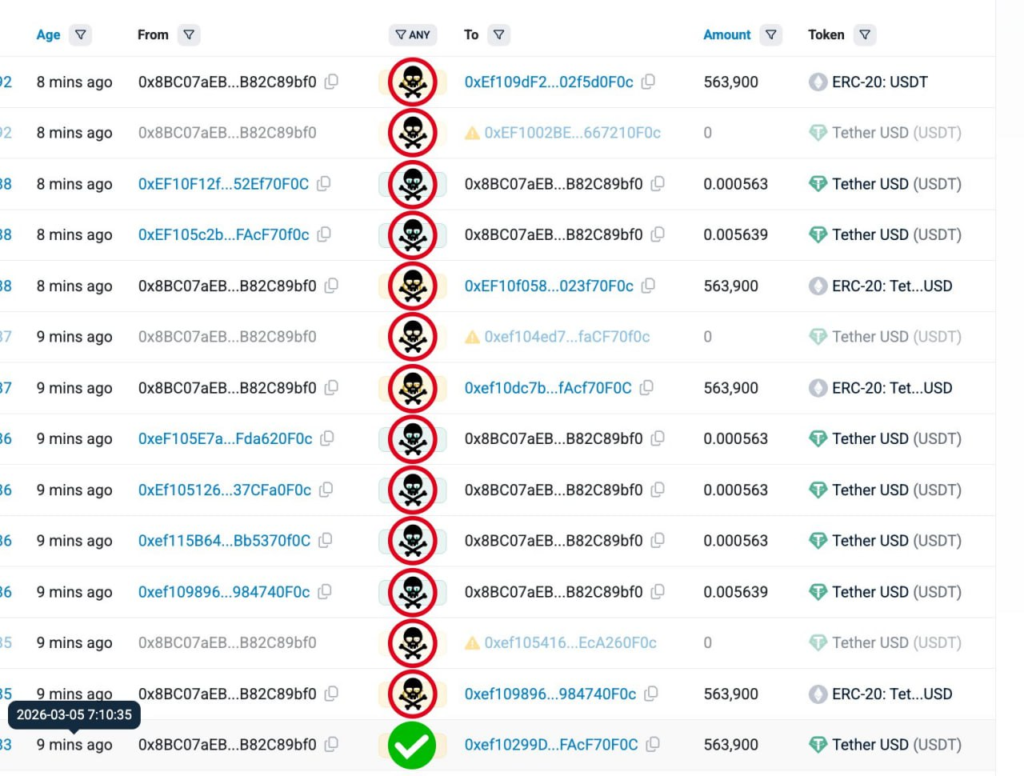

Після створення такого «двійника» зловмисник надсилає на адресу потенційної жертви мікротранзакцію або нульовий переказ. У результаті ця підроблена адреса з’являється в історії транзакцій користувача.

Проблема виникає в той момент, коли власник гаманця хоче знову надіслати кошти на звичну адресу. Багато користувачів копіюють адресу прямо зі списку попередніх транзакцій. Якщо в історії вже присутня адреса шахрая, яка візуально майже не відрізняється від справжньої, користувач може помилково скопіювати саме її.

Різниця між адресами часто складається лише з кількох символів у середині довгого рядка. Враховуючи, що криптовалютні адреси можуть містити десятки символів, а деякі гаманці відображають їх у скороченому вигляді, помітити підміну буває вкрай складно. У результаті користувач добровільно надсилає кошти на адресу шахрая, вважаючи, що переводить гроші на знайомий гаманець.

За даними аналітики блокчейн-інфраструктури та оглядачів на кшталт Etherscan, за період із липня 2022 року по червень 2024 року було зафіксовано близько 17 мільйонів спроб подібних атак. Загальні втрати користувачів оцінюються приблизно у 79,3 мільйона доларів.

Цікаво, що ефективність таких атак з точки зору успішних випадків відносно невелика. Рівень успіху оцінюється приблизно у 0,01%. Однак саме масштаб операції робить її надзвичайно прибутковою для зловмисників.

Шахраї діють індустріальними методами. Для генерації схожих адрес використовуються спеціальні алгоритми та програмне забезпечення. Такі програми автоматично створюють тисячі й навіть мільйони адрес, які збігаються за ключовими візуальними фрагментами з популярними гаманцями або адресами відомих сервісів. Після цього автоматичні скрипти починають масову розсилку мікротранзакцій користувачам мережі. Завдяки низьким комісіям вартість таких атак мінімальна, тоді як потенційний прибуток може бути значним.

Особливо активно такі схеми використовуються щодо популярних токенів і стейблкоїнів. Серед них найчастіше фігурує Tether, оскільки він широко використовується для торгових операцій і переказів між біржами та гаманцями. При цьому атаки такого типу характерні не лише для мережі Ethereum. Вони можуть відбуватися практично в будь-якій публічній блокчейн-мережі з високою активністю користувачів.

Подібні схеми періодично фіксуються і в мережі Bitcoin, однак через вищі комісії такі атаки там відбуваються значно рідше. Висока вартість транзакцій істотно знижує економічну привабливість масових розсилок.

Набагато частіше атаки спостерігаються в мережах із низькими комісіями та великою кількістю користувачів. Серед них можна виділити TRON і Polygon. У таких мережах зловмисники можуть розсилати величезні обсяги мікротранзакцій практично без значних витрат. По суті, ключовим фактором тут є не сама технологія блокчейна, а економічна модель мережі. Чим дешевше обходиться відправлення транзакцій, тим простіше проводити масові атаки подібного типу.

В останні роки експерти дедалі частіше говорять про те, що «отруєння адрес» поступово перетворюється на індустрію. Автоматизація процесів, використання спеціалізованих програм і масштаб операцій дозволяють зловмисникам працювати майже як повноцінним цифровим підприємствам.

Окремою проблемою залишається те, що такі атаки важко запобігти на рівні самої блокчейн-мережі. Блокчейн за своєю природою є відкритою системою, у якій будь-який користувач може надіслати транзакцію на будь-яку адресу. Обмежити таку активність без зміни базових принципів роботи мережі практично неможливо.

Тому основна відповідальність за захист користувачів покладається на розробників гаманців та інтерфейсів криптовалютних сервісів. Багато з них уже почали впроваджувати додаткові механізми безпеки.

Наприклад, деякі гаманці попереджають користувача, якщо адреса була нещодавно додана до історії транзакцій або виглядає підозріло. Інші сервіси впроваджують алгоритми, які аналізують схожість адрес і сигналізують про потенційну підміну. Проте повністю усунути проблему поки що не вдалося. Користувацький фактор залишається головною слабкою ланкою системи.

Експерти рекомендують завжди перевіряти повну адресу перед відправленням криптовалюти, особливо якщо вона копіюється з історії транзакцій. Найнадійніше використовувати збережені адресні книги, QR-коди або підтверджені контакти у гаманцях. Крім того, корисно перевіряти не лише перші та останні символи адреси, а й кілька символів у середині рядка. Саме там найчастіше приховується підміна.

Масове поширення атак «отруєння адрес» показує, наскільки важливою стає проблема безпеки користувацьких інтерфейсів у криптовалютній індустрії. Технологія блокчейна забезпечує прозорість і незмінність транзакцій, однак вона не захищає користувачів від людських помилок. Саме тому зі зростанням популярності криптовалют дедалі більше уваги приділяється не лише криптографічним механізмам безпеки, а й дизайну інтерфейсів, які мають мінімізувати ймовірність подібних помилок.

Поки що атаки такого типу залишаються одним із найпоширеніших видів шахрайства у криптовалютному середовищі. І чим дешевшими стають транзакції в мережах блокчейна, тим вища ймовірність того, що масштаб таких операцій і надалі зростатиме.

ВІДМОВА ВІД ВІД ВІДПОВІДАЛЬНОСТІ: Усі матеріали, представлені на цьому сайті (https://wildinwest.com/), включно з вкладеннями, посиланнями або матеріалами, на які посилається компанія, призначено винятково для інформаційних і розважальних цілей, і їх не слід розглядати як фінансову консультацію. Матеріали третіх осіб залишаються власністю їхніх відповідних власників.