Історія з «зламом Apple» насправді значно цікавіша й тривожніша, ніж виглядає в заголовках. Формально атаковано не саму Apple, а Luxshare – одного з ключових контрактних виробників і збирачів, через якого проходять iPhone, AirPods, Apple Watch, Vision Pro та інші пристрої. Але в сучасній електроніці це майже одне й те саме. Якщо ти контролюєш завод, сервери та внутрішню документацію збирача, ти автоматично отримуєш доступ до нервової системи всього ланцюга постачання.

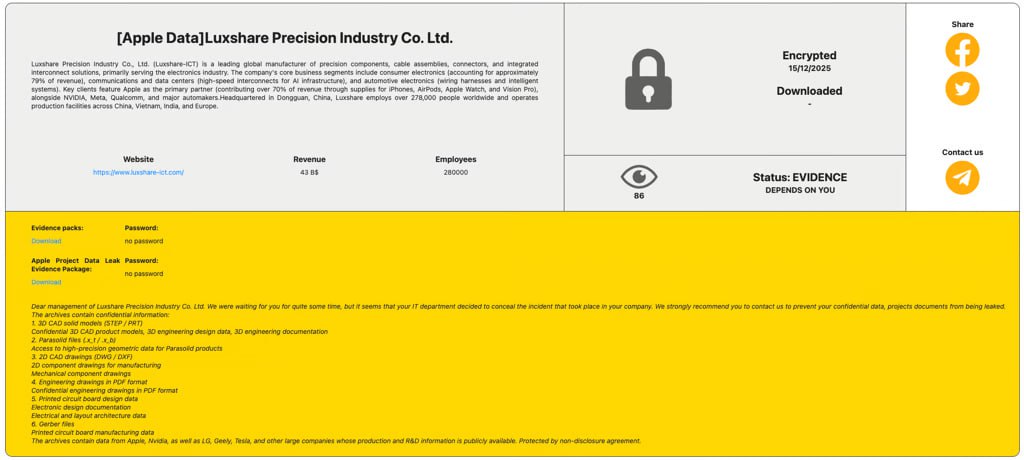

Хакерське угруповання RansomHub заявило про злам серверів Luxshare і стверджує, що викрало близько 1 терабайта даних. Йдеться не про переписку чи бухгалтерію, а про найчутливіший актив будь-якого технологічного гіганта: 3D-моделі корпусів, схеми плат, виробничі інструкції, специфікації компонентів і внутрішню інженерну документацію. По суті, це повний «анатомічний атлас» пристроїв – від форми гвинтів до трасування доріжок на платах.

Особливо неприємно те, що в архівах, за словами хакерів, містяться дані не лише щодо поточних моделей, а й щодо пристроїв, які ще навіть не були представлені. Якщо це правда, сірий ринок отримує не просто витік, а готовий посібник з копіювання техніки ще до офіційного релізу. Для Китаю та глобального ринку підробок це золота жила. Коли в тебе є точні розміри, матеріали, компонування та логіка складання, копія з’являється не через рік після релізу, а практично одночасно з презентацією.

Важливий момент – Luxshare працює не лише з Apple. У списку нібито викрадених даних фігурують Nvidia, Tesla, LG та Geely. Це означає, що удар прийшовся не по одному бренду, а по цілому кластеру високотехнологічного виробництва. Якщо витік підтвердиться хоча б частково, це стане однією з наймасштабніших компрометацій виробничої інформації за останні роки. І найнеприємніше для компаній у тому, що такі дані неможливо «відкликати» або швидко замінити, як пароль. Схеми плат і конструктивні рішення не змінюються за тиждень.

Модель атаки тут показова. Apple десятиліттями будувала репутацію компанії, одержимої секретністю. Закриті презентації, NDA, окремі поверхи для різних команд, контроль витоків на рівні параної. Але вся ця система дає збій рівно в одному місці – там, де починається реальне виробництво. Чим складніший пристрій і глобальніший ланцюг постачання, тим більше підрядників, заводів і серверів, які фізично перебувають поза прямим контролем Apple. І саме туди дедалі частіше б’ють хакери.

Якщо RansomHub справді опублікує або продасть дані, наслідки будуть багаторівневими. Для Apple це не стільки репутаційний удар, скільки стратегічний. Сірий ринок зможе випускати зовні ідентичні пристрої швидше й дешевше. Конкуренти отримають підказки щодо інженерних рішень. А ринок витоків знову переконається, що секретність в епоху розподіленого виробництва – це радше ілюзія, ніж реальність.

І тут виникає майже філософський момент. Навіть якщо витік виявиться катастрофічним, для звичайного користувача це навряд чи щось радикально змінить. Візуально майбутні iPhone давно перестали бути сюрпризом. Іронія в тому, що питання «Як виглядатиме iPhone 20?» дедалі частіше отримує чесну й нудну відповідь: приблизно так само, як iPhone 17. Пласкі грані, скло, мінімальні зміни, косметичні правки. Справжні відмінності давно пішли всередину – в чипи, камери, енергоефективність та екосистему.

Тому головний ризик цієї історії не в тому, що хтось завчасно побачить дизайн. Головний ризик у тому, що злами підрядників стають системною загрозою для всієї індустрії. Це нова реальність, де захищати потрібно не лише власні сервери, а й десятки партнерів по всьому світу. І що далі, то очевидніше: найслабша ланка в ланцюгу визначає безпеку всього бренду, яким би дорогим і культовим він не був.

ВІДМОВА ВІД ВІД ВІДПОВІДАЛЬНОСТІ: Усі матеріали, представлені на цьому сайті (https://wildinwest.com/), включно з вкладеннями, посиланнями або матеріалами, на які посилається компанія, призначено винятково для інформаційних і розважальних цілей, і їх не слід розглядати як фінансову консультацію. Матеріали третіх осіб залишаються власністю їхніх відповідних власників.