В последние месяцы аналитики блокчейн-инфраструктуры фиксируют заметный рост так называемых атак «отравления адресов» в сети Ethereum. Речь идёт о старой, но в последнее время резко масштабировавшейся схеме мошенничества, которая использует особенности пользовательского поведения, интерфейсов криптокошельков и прозрачность блокчейн-транзакций.

По данным аналитических сервисов и блокчейн-обозревателей, после обновления сети, известного как Fusaka, резко снизилась стоимость проведения транзакций. Снижение комиссий сделало возможным массовую рассылку так называемых «пылевых» переводов (dust transactions). В результате количество фиктивных переводов стейблкоина Tether (USDT) выросло примерно на 612%.

На первый взгляд такие переводы могут показаться безобидными. Речь идёт о транзакциях с нулевой или практически нулевой стоимостью. Однако именно они используются злоумышленниками как инструмент для проведения одной из наиболее массовых и незаметных атак на пользователей криптовалют.

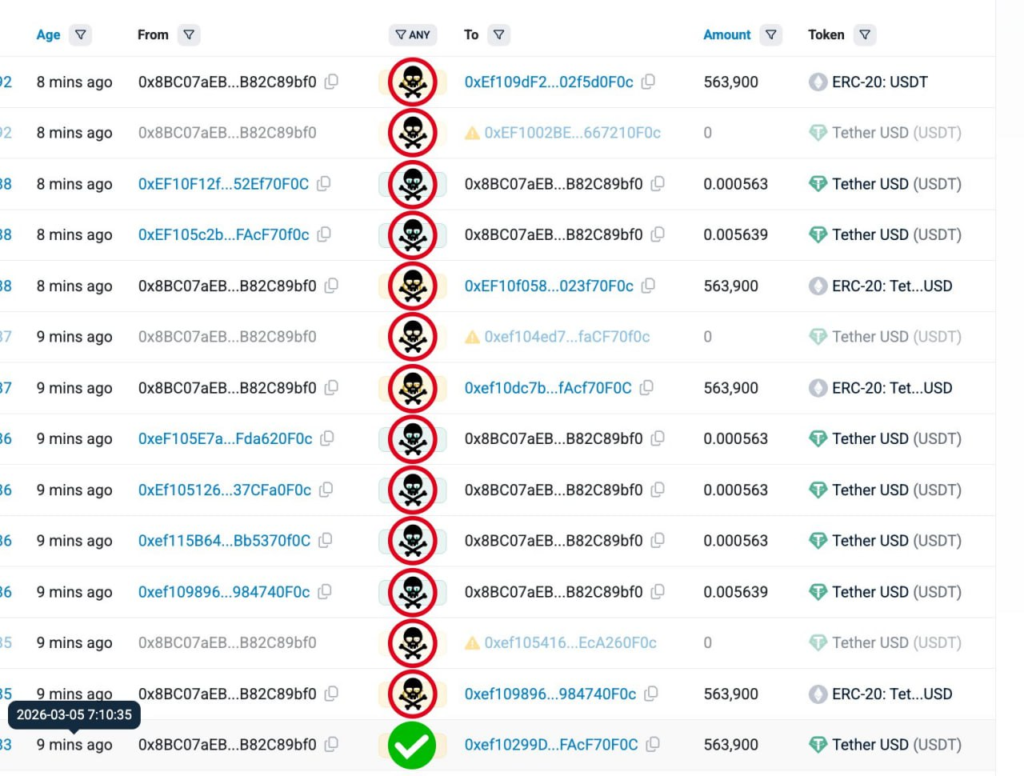

Суть схемы довольно проста, но при этом чрезвычайно эффективна. Мошенники создают криптовалютные адреса, которые внешне максимально похожи на адреса, с которыми пользователь уже взаимодействовал. Обычно они копируют первые и последние символы адреса, поскольку именно эти фрагменты чаще всего отображаются в интерфейсах криптокошельков и блокчейн-обозревателей.

После создания такого «двойника» злоумышленник отправляет на адрес потенциальной жертвы микротранзакцию или нулевой перевод. В результате этот поддельный адрес появляется в истории транзакций пользователя.

Проблема возникает в тот момент, когда владелец кошелька хочет снова отправить средства на привычный адрес. Многие пользователи копируют адрес прямо из списка предыдущих транзакций. Если в истории уже присутствует адрес злоумышленника, который визуально почти не отличается от настоящего, пользователь может по ошибке скопировать именно его.

Разница между адресами зачастую состоит всего из нескольких символов в середине длинной строки. Учитывая, что криптовалютные адреса могут содержать десятки символов, а некоторые кошельки отображают их в сокращённом виде, заметить подмену бывает крайне сложно. В результате пользователь добровольно отправляет средства на адрес мошенника, полагая, что переводит деньги на знакомый кошелёк.

По данным аналитики блокчейн-инфраструктуры и обозревателей вроде Etherscan, за период с июля 2022 года по июнь 2024 года было зафиксировано около 17 миллионов попыток подобных атак. Общие потери пользователей оцениваются примерно в 79,3 миллиона долларов.

Интересно, что эффективность таких атак с точки зрения успешных случаев относительно невелика. Уровень успеха оценивается примерно в 0,01 процента. Однако именно масштаб операции делает её крайне прибыльной для злоумышленников.

Мошенники действуют индустриальными методами. Для генерации похожих адресов используются специальные алгоритмы и программное обеспечение. Такие программы автоматически создают тысячи и даже миллионы адресов, которые совпадают по ключевым визуальным фрагментам с популярными кошельками или адресами известных сервисов. После этого автоматические скрипты начинают массовую рассылку микротранзакций пользователям сети. Благодаря низким комиссиям стоимость таких атак оказывается минимальной, тогда как потенциальная прибыль может быть весьма значительной.

Особенно активно такие схемы используются в отношении популярных токенов и стейблкоинов. Среди них наиболее часто фигурирует Tether, поскольку он широко используется для торговых операций и переводов между биржами и кошельками. При этом атаки такого типа характерны не только для сети Ethereum. Они могут происходить практически в любой публичной блокчейн-сети с высокой пользовательской активностью.

Подобные схемы периодически фиксируются и в сети Bitcoin, однако из-за более высоких комиссий такие атаки там происходят значительно реже. Высокая стоимость транзакций существенно снижает экономическую привлекательность массовых рассылок.

Гораздо чаще атаки наблюдаются в сетях с низкими комиссиями и большим количеством пользователей. Среди них можно выделить TRON и Polygon. В таких сетях злоумышленники могут рассылать огромные объёмы микротранзакций практически без существенных затрат. По сути, ключевым фактором здесь является не сама технология блокчейна, а экономическая модель сети. Чем дешевле обходится отправка транзакций, тем проще проводить массовые атаки подобного типа.

В последние годы эксперты всё чаще говорят о том, что «отравление адресов» постепенно превращается в индустрию. Автоматизация процессов, использование специализированных программ и масштаб операций позволяют злоумышленникам работать почти как полноценным цифровым предприятиям.

Отдельной проблемой остаётся то, что такие атаки трудно предотвратить на уровне самой блокчейн-сети. Блокчейн по своей природе является открытой системой, в которой любой пользователь может отправить транзакцию на любой адрес. Ограничить такую активность без изменения базовых принципов работы сети практически невозможно.

Поэтому основная ответственность за защиту пользователей ложится на разработчиков кошельков и интерфейсов криптовалютных сервисов. Многие из них уже начали внедрять дополнительные механизмы безопасности.

Например, некоторые кошельки предупреждают пользователя, если адрес был недавно добавлен в историю транзакций или выглядит подозрительно. Другие сервисы внедряют алгоритмы, которые анализируют схожесть адресов и сигнализируют о потенциальной подмене. Тем не менее полностью устранить проблему пока не удалось. Пользовательский фактор остаётся главным слабым звеном системы.

Эксперты рекомендуют всегда проверять полный адрес перед отправкой криптовалюты, особенно если он копируется из истории транзакций. Надёжнее всего использовать сохранённые адресные книги, QR-коды или подтверждённые контакты в кошельках. Кроме того, полезно проверять не только первые и последние символы адреса, но и несколько символов в середине строки. Именно там чаще всего скрывается подмена.

Массовое распространение атак «отравления адресов» показывает, насколько важной становится проблема безопасности пользовательских интерфейсов в криптовалютной индустрии. Технология блокчейна обеспечивает прозрачность и неизменяемость транзакций, однако она не защищает пользователей от человеческих ошибок. Именно поэтому по мере роста популярности криптовалют всё больше внимания уделяется не только криптографическим механизмам безопасности, но и дизайну интерфейсов, которые должны минимизировать вероятность подобных ошибок.

Пока же атаки такого типа остаются одним из самых распространённых видов мошенничества в криптовалютной среде. И чем дешевле становятся транзакции в сетях блокчейна, тем выше вероятность того, что масштаб таких операций будет продолжать расти.

ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ: Все материалы, представленные на этом сайте (https://wildinwest.com/), включая вложения, ссылки или материалы, на которые ссылается компания, предназначены исключительно для информационных и развлекательных целей и не должны рассматриваться как финансовая консультация. Материалы третьих лиц остаются собственностью их соответствующих владельцев.