Мошенники всё чаще продают поддельные аппаратные кошельки с уже заданной сид-фразой — и это одна из тех схем, где взлома как такового вообще не происходит. Пользователь сам, своими руками, «настраивает» устройство, которое изначально предназначено не для защиты средств, а для их кражи.

По данным Kaspersky, речь идёт о новой волне атак, связанных с компрометацией цепочек поставок. Это уже не просто фишинговые сайты или вредоносные ссылки — злоумышленники идут глубже и вмешиваются на уровне физического устройства. Поддельные аппаратные кошельки внешне практически не отличаются от оригиналов: та же упаковка, тот же дизайн, те же логотипы. Иногда даже создаётся иллюзия «запечатанного» продукта. Но внутри — изменённые компоненты или перепрошивка, которая делает устройство уязвимым с первого же включения.

Ключевой элемент схемы — заранее заданная seed-фраза. В нормальной ситуации сид-фраза генерируется самим устройством при первой настройке, и только пользователь имеет к ней доступ. В случае с подделками всё происходит наоборот: фраза уже «подготовлена» заранее и известна злоумышленникам. Пользователю могут предложить «готовую» карточку с seed-фразой или показать её в процессе настройки как якобы стандартный шаг. Иногда это подаётся даже как удобство — мол, «мы уже всё упростили».

На практике это означает, что в момент, когда человек переводит средства на такой кошелёк, они уже находятся под контролем третьей стороны. Кража может произойти не сразу — и это делает схему ещё опаснее. Деньги могут лежать несколько дней или недель, создавая иллюзию безопасности, а затем в один момент просто исчезают. Без предупреждения, без возможности отмены, без шансов вернуть.

Особую тревогу вызывает тот факт, что такие подделки затрагивают сразу несколько известных брендов. Это говорит о масштабности проблемы и о том, что злоумышленники работают системно, а не эпизодически. Фактически речь идёт о полноценной атаке на доверие к аппаратным кошелькам как классу устройств.

Есть несколько характерных признаков, на которые стоит обращать внимание. Во-первых, любые «готовые» seed-фразы — это сразу красный флаг. Настоящий кошелёк никогда не поставляется с заранее сгенерированной фразой. Во-вторых, подозрительная упаковка — повреждения, следы вскрытия или несоответствия оригинальному виду. В-третьих, нестандартный процесс настройки — если устройство ведёт себя «не так, как в инструкции производителя», лучше остановиться.

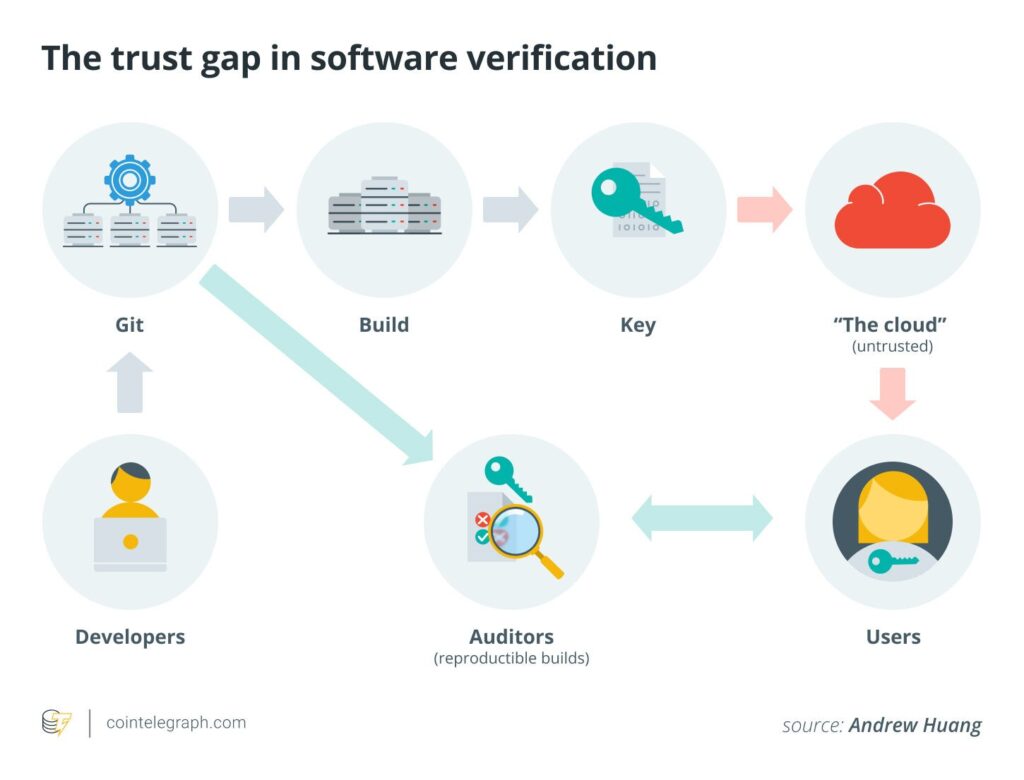

Важно понимать простую вещь: безопасность аппаратного кошелька держится не только на технологии, но и на доверии к источнику устройства. Даже самые продвинутые защитные элементы — такие как криптографическая проверка прошивки — работают только в том случае, если само устройство подлинное. Если же база уже скомпрометирована, никакая защита не спасёт.

Именно поэтому базовое правило остаётся старым, как хороший банковский сейф: покупать такие устройства только у официальных производителей или авторизованных продавцов. Без «выгодных предложений», без «почти как оригинал, но дешевле». В крипте такие компромиссы обычно заканчиваются одинаково.

И второе правило, не менее важное: сид-фраза должна генерироваться только вами и только на устройстве при первом запуске. Никто не должен её знать, видеть или «подготавливать» заранее. Если это условие нарушено — перед вами уже не инструмент защиты, а готовый механизм кражи.

В итоге получается довольно жёсткий, но честный вывод. В мире криптовалют безопасность — это не только про технологии, но и про дисциплину. И иногда самый опасный «взлом» — это тот, который вы сами запускаете, просто доверившись не тому устройству.

ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ: Все материалы, представленные на этом сайте (https://wildinwest.com/), включая вложения, ссылки или материалы, на которые ссылается компания, предназначены исключительно для информационных и развлекательных целей и не должны рассматриваться как финансовая консультация. Материалы третьих лиц остаются собственностью их соответствующих владельцев.