Северная Корея выстроила масштабную схему получения доходов через сеть фейковых ИТ-разработчиков. Об этом сообщил аналитик ZachXBT со ссылкой на данные, переданные анонимным источником. Речь идёт не о единичных случаях, а о хорошо организованной инфраструктуре, которая уже приносит миллионы долларов.

Суть схемы на первый взгляд проста, но исполнение — почти безупречное. Люди, связанные с КНДР, устраиваются на удалённую работу в международные компании, выдавая себя за разработчиков из других стран. Для этого используются поддельные личности, фальшивые документы и тщательно подготовленные резюме. После найма они получают оплату, чаще всего в криптовалюте, а затем выводят средства в фиат через цепочку посредников.

Но за этой «простотой» скрывается полноценная система с внутренней дисциплиной и управлением.

Расследование показало, что участники сети действуют по чётко выстроенному алгоритму. Они устраиваются на работу под вымышленными именами, проходят интервью, иногда даже успешно работают в командах, не вызывая подозрений. Полученные выплаты аккумулируются в криптовалютных кошельках, после чего проходят через финтех-сервисы и банковские счета, чтобы в конечном итоге превратиться в реальные деньги. Вся деятельность контролируется — сотрудники регулярно отчитываются перед кураторами через закрытую платформу.

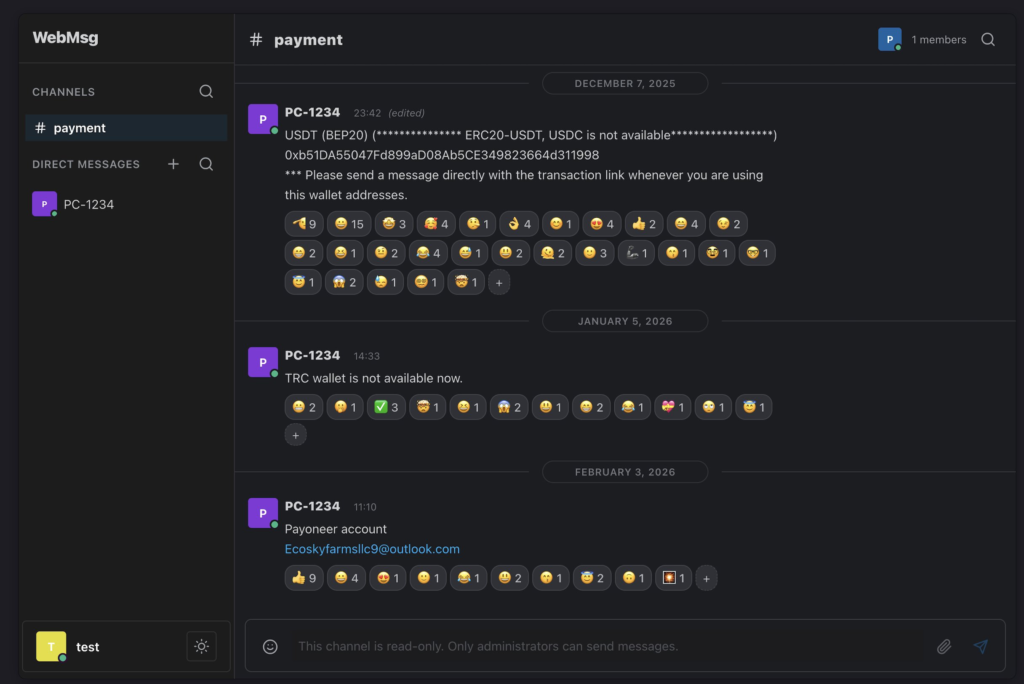

Для координации использовался внутренний сервис, напоминающий мессенджер. В нём администраторы подтверждали получение платежей, распределяли доступы к проектам и, по сути, управляли всей операцией как обычной компанией — только с обратной стороной закона.

Масштабы впечатляют и одновременно настораживают. По данным ZachXBT, ежемесячный доход сети достигает примерно $1 млн. С ноября 2025 года через связанные кошельки прошло более $3,5 млн. В утечке фигурируют около 390 аккаунтов, и часть операций, по имеющимся данным, связана с подсанкционными структурами.

Отдельные криптоадреса пересекаются с уже известными ончейн-кластерами, которые ранее связывали с ИТ-специалистами из КНДР. Это указывает на то, что речь идёт не о новой инициативе, а о развитии уже существующей сети, которая постепенно масштабируется и совершенствуется.

Техническая сторона схемы тоже на уровне. Участники активно используют VPN-сервисы, прокси-инфраструктуру и инструменты маскировки, чтобы обходить проверки работодателей. Фейковые резюме выглядят правдоподобно, а цифровые следы — аккуратно «очищены» или подменены. В утечке также зафиксированы обсуждения потенциальных кибератак и внутренние обучающие материалы по безопасности, что говорит о постоянном повышении квалификации внутри сети.

После публикации расследования один из ключевых элементов инфраструктуры — платежный сервер — был оперативно закрыт. Но, как это обычно бывает в подобных историях, закрытие одного узла редко означает конец всей системы. Скорее это сигнал, что схема уже адаптируется и переходит в новую форму.

Самое неприятное в этой истории — даже не сами суммы. А то, насколько органично эта схема вписалась в современный рынок удалённой работы. Там, где компании гонятся за талантами по всему миру, иногда оказывается, что «разработчик из Европы» может быть частью государственной машины с совершенно другими задачами.

И да, это тот случай, когда выражение «удалённая команда» приобретает немного более тревожный смысл, чем хотелось бы.

ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ: Все материалы, представленные на этом сайте (https://wildinwest.com/), включая вложения, ссылки или материалы, на которые ссылается компания, предназначены исключительно для информационных и развлекательных целей и не должны рассматриваться как финансовая консультация. Материалы третьих лиц остаются собственностью их соответствующих владельцев.